-

Verkko

Verkkoasetukset Poudassa

Jokaisessa cPouta-projektissa on oletuksena verkko- ja reititinasetukset, jotka riittävät useimpiin käyttötarkoituksiin. Useimmiten sinun ei tarvitse huolehtia verkko- tai reititinasetuksista, vaan voit luoda virtuaalikoneita oletusasetuksilla.

Jos projektistasi puuttuu oletusverkko, et voi luoda virtuaalikonetta. Jos taas reititin puuttuu, et voi esimerkiksi liittää koneeseesi portteja* kelluvaa IP-osoitetta varten.

Jos sinun täytyy luoda verkko ja/tai reititin, voit luoda oletusasetukset uudelleen selainkäyttöliittymässä seuraavien ohjeiden avulla.

Portti on liitäntäpiste, jolla yksittäinen laite liitetään verkkoon.

Luo verkko

-

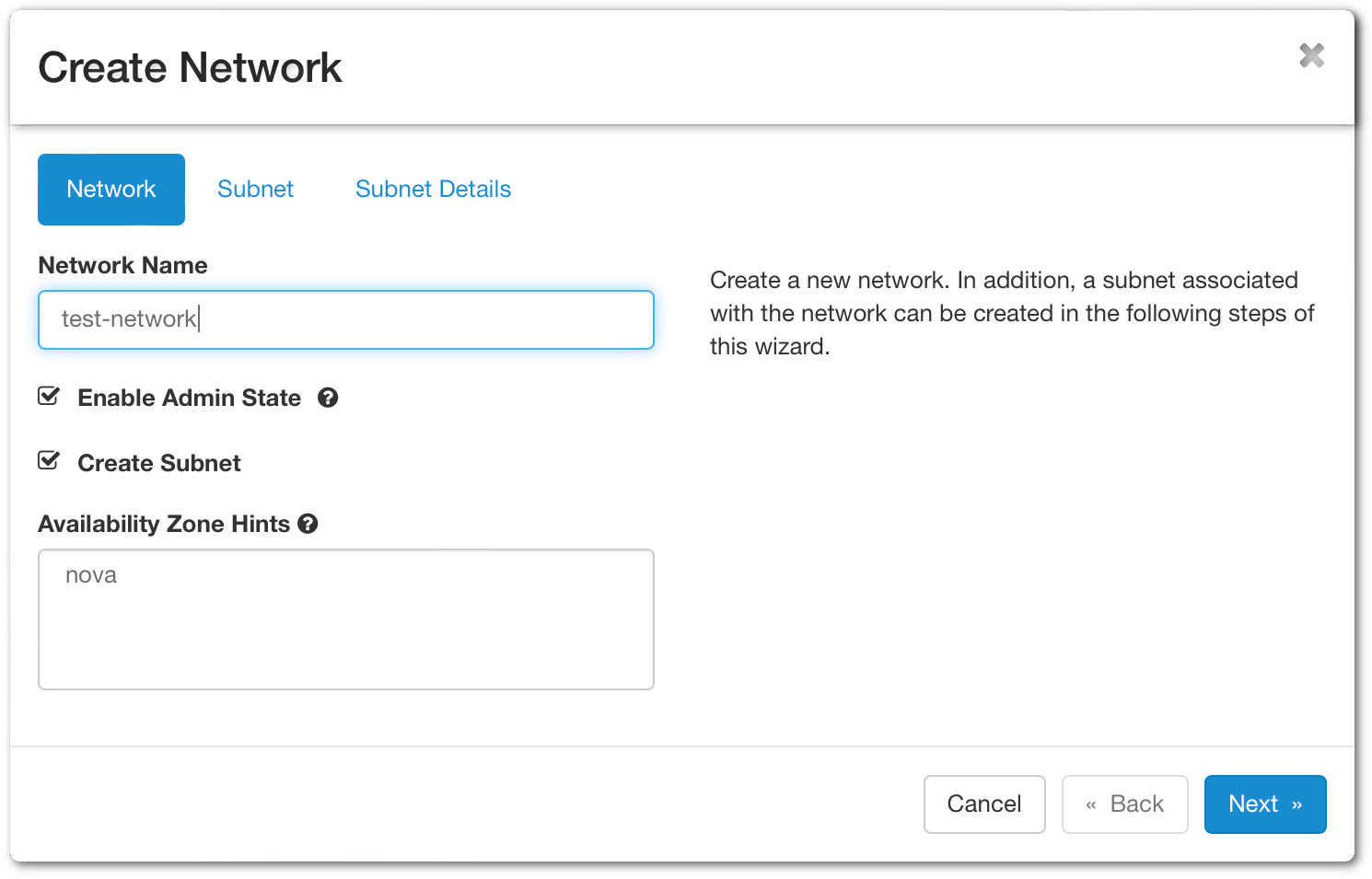

Avaa cPouta ja siirry kohtaan Network > Networks. Napsauta oikeasta yläkulmasta Create Network -painiketta. Uusi ikkuna avautuu.

- Network Name - Anna verkollesi nimi.

- Enable Admin State - Ota verkko käyttöön.

- Create Subnet - Jätä valinta päälle, jos haluat luoda aliverkon.

- Availabity Zone Hints - Jätä oletusarvoksi "nova".

-

Kun olet valmis, napsauta Next. Se avaa seuraavan välilehden, joka koskee aliverkkoa.

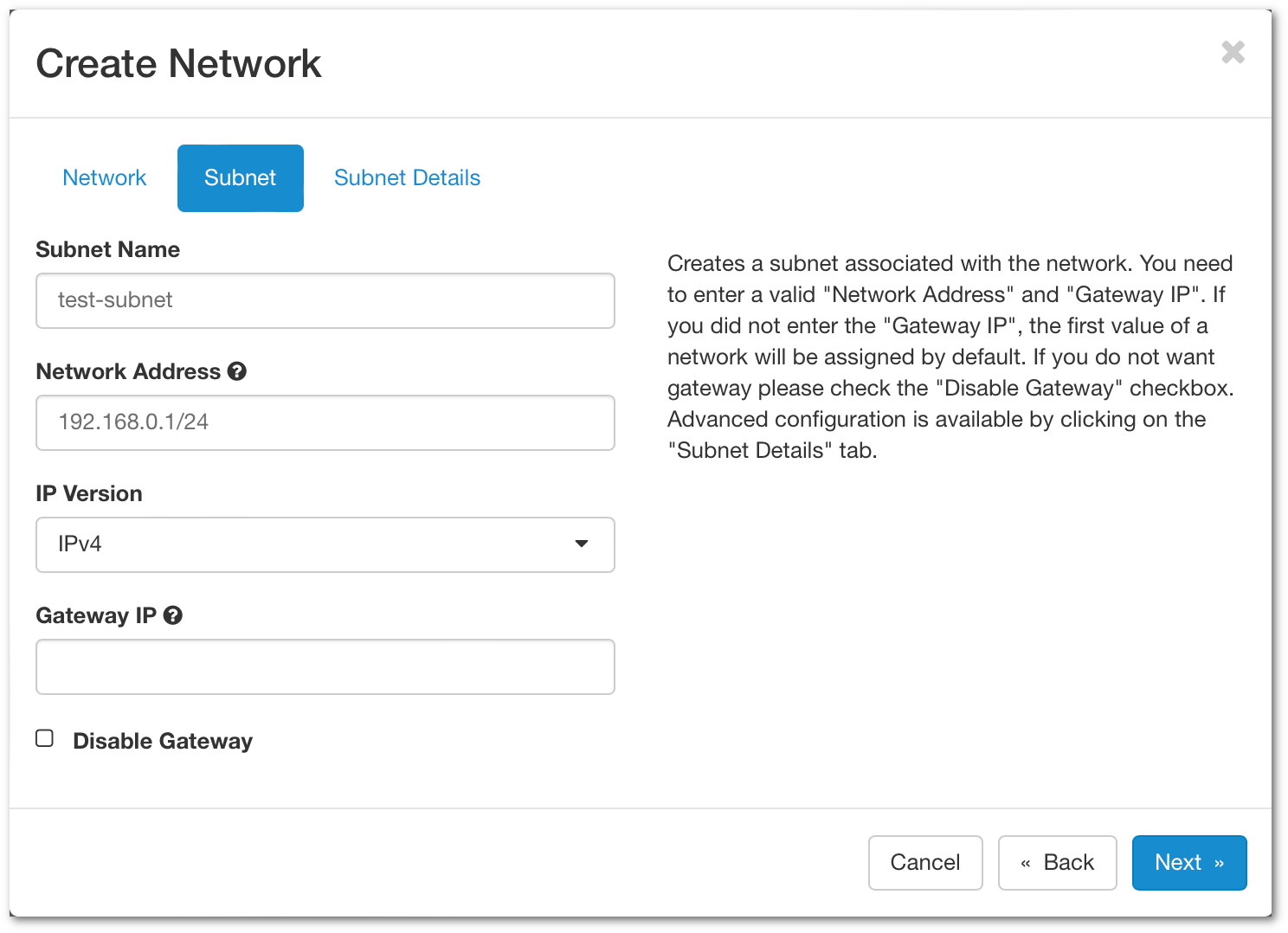

- Subnet Name - Anna aliverkollesi nimi.

- Network Address - Määritä verkko CIDR-muodossa. Tässä on linkki, joka voi auttaa verkko-osoitteen laskemisessa.

- IP Version - Voit jättää arvoksi IPv4.

- Gateway IP - Voit halutessasi valita yhdyskäytävän IP-osoitteen. Jos kenttää ei täytetä, osoite valitaan automaattisesti.

-

Voit napsauttaa Next.

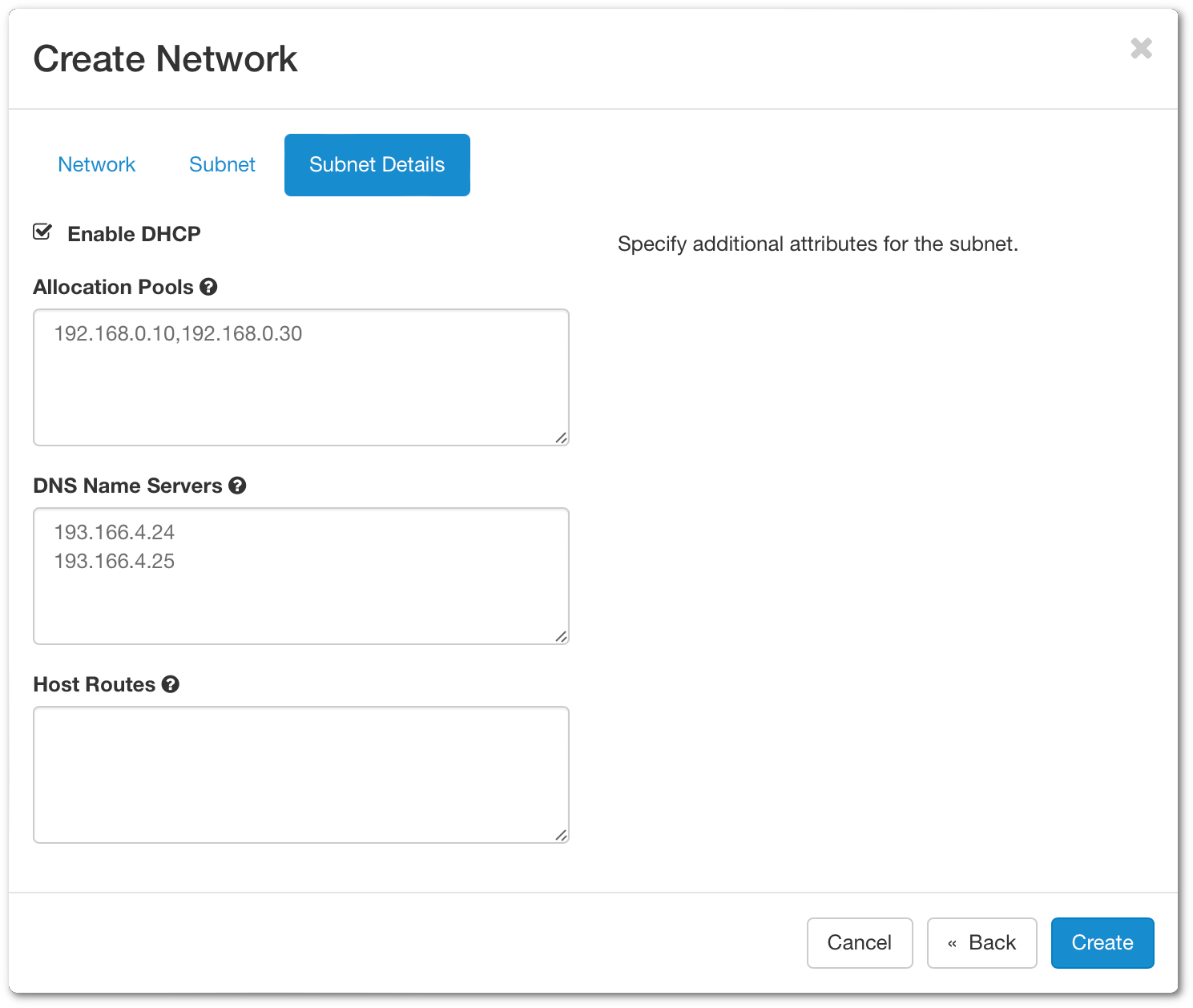

Oletuksena Enable DHCP on käytössä.

- Allocation Pools - Valitse IP-osoitealue, josta DHCP jakaa IP-osoitteet.

- DNS Name Server - Syötä 193.166.4.24 ja 193.166.4.25 (katso yllä oleva kuvakaappaus).

-

Lopuksi voit napsauttaa Create, ja verkon pitäisi näkyä luettelossa.

Luo reititin

Reititin yhdistää ulkoisen yhteyden yksityiseen verkkoon.

-

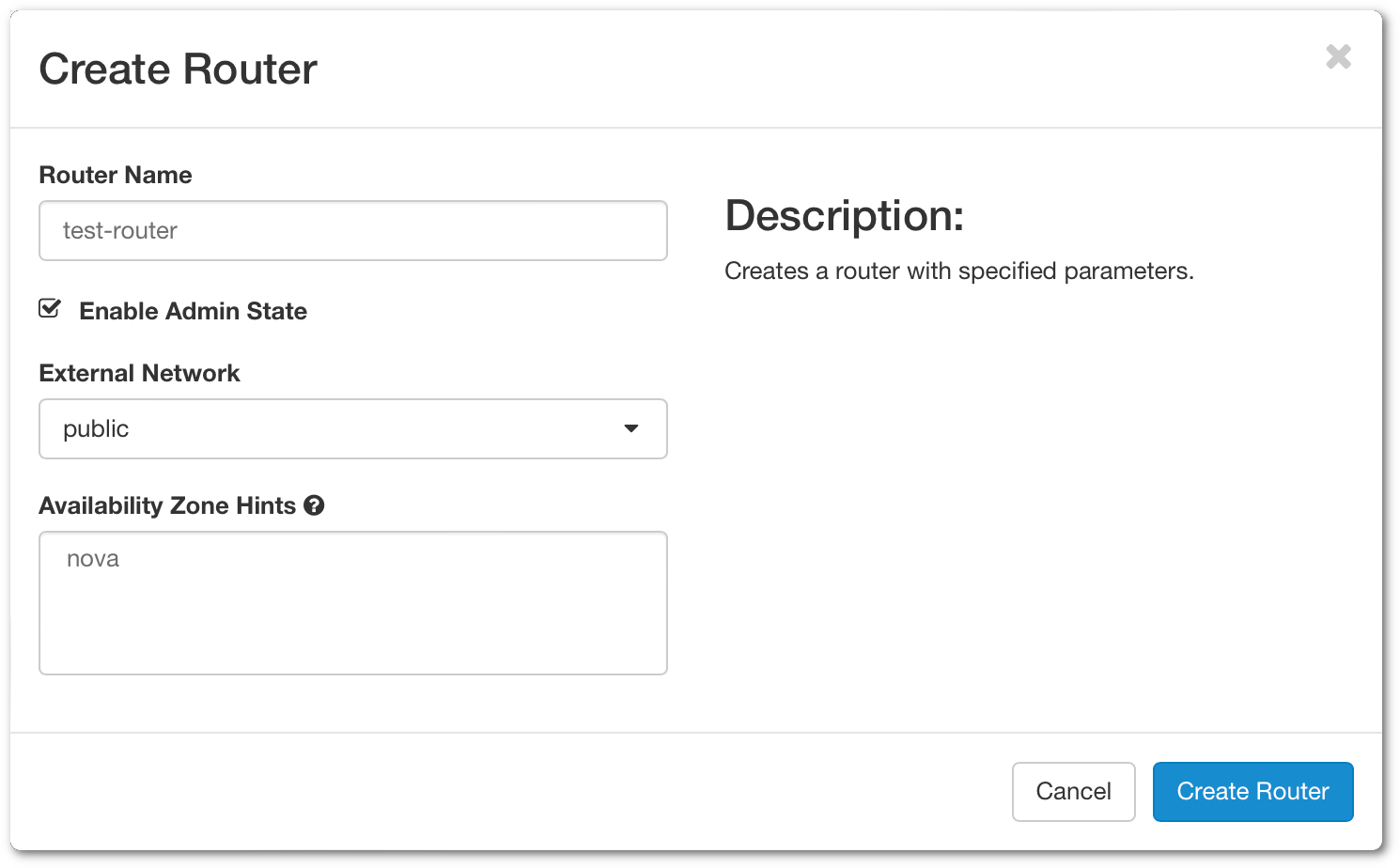

Siirry kohtaan Network > Routers. Napsauta oikeasta yläkulmasta Create Router. Uusi ikkuna avautuu.

- Router Name - Anna reitittimellesi nimi.

- Enable Admin State - Ota reititin käyttöön.

- External Network - Valitse, mitä ulkoista verkkoa haluat käyttää reitittimelle.

- Availability Zone Hints - Valitse saatavuusalueesi.

-

Kun olet täyttänyt tarvittavat kentät, voit napsauttaa Create Router.

-

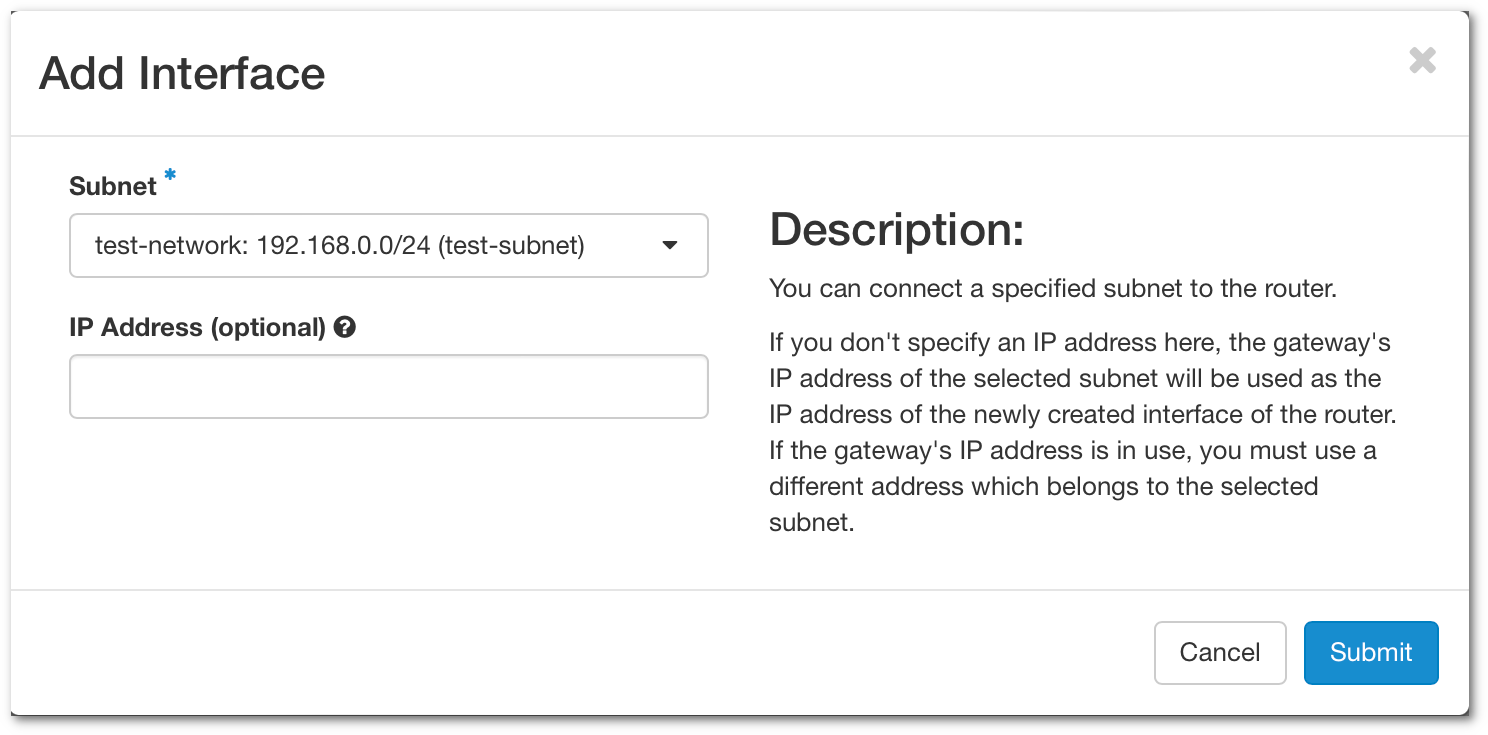

Kun reititin on luotu, sinun täytyy liittää se sisäiseen verkkoosi, jotta yhteys ulkoiseen verkkoon toimii. Napsauta juuri luomaasi reititintä ja siirry välilehdelle Interfaces. Napsauta Add Interface.

- Subnet - Valitse verkko, jonka haluat liittää.

- IP Address - Tämä valinta ei ole pakollinen. Jos et lisää IP-osoitetta, yhdyskäytävän IP-osoite valitaan.

-

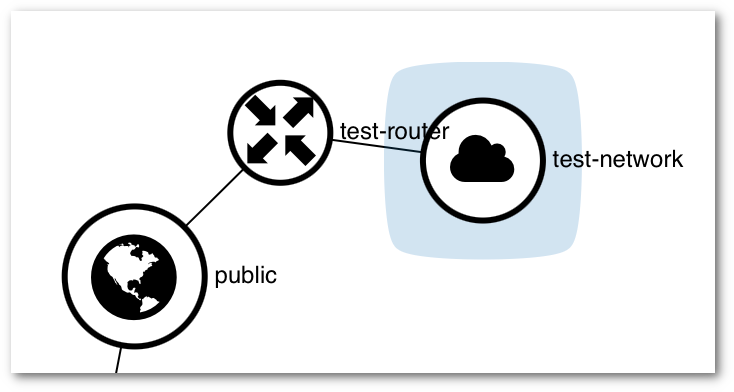

Nyt olet liittänyt rajapinnan reitittimeen ja voit muodostaa yhteyden ulkoiseen verkkoon. Näet kaavion valitsemalla Network > Network Topology ja sitten välilehden Graph.

Info

Jos haluat käyttää instanssejasi ulkoisesta verkosta, sinun täytyy liittää kelluva IP-osoite.

Kelluva IP-osoite pysyy instanssisi mukana, kunnes päätät vapauttaa sen.

- Jos haluat käyttää CLI-komentoa:

$ openstack network create test-network

$ openstack subnet create --dns-nameserver 193.166.4.24 --dns-nameserver 193.166.4.25 \

--network $(openstack network list -f value -c ID -c Name|grep test-network|cut -d " " -f1) \

--subnet-range 192.168.0.1/24 --allocation-pool start=192.168.0.10,end=192.168.0.30 test-network

$ openstack router create test-router

$ openstack router set --external-gateway public test-router

$ openstack router add subnet test-router test-network

Tietoturvaryhmät

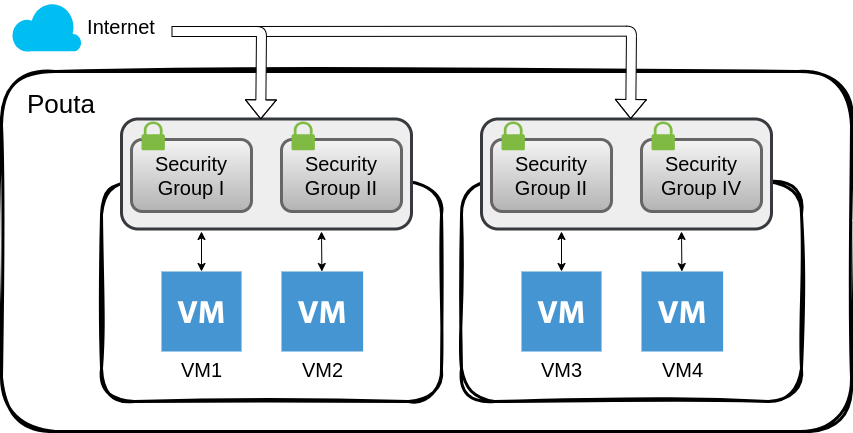

Tietoturvaryhmät ovat palomuurisääntöjen joukkoja, jotka rajoittavat pääsyä koneillesi. Virtuaalikone voi käyttää yhtä tai useampaa tietoturvaryhmää. Yksi tietoturvaryhmä voidaan myös liittää yhteen tai useampaan virtuaalikoneeseen. Tietoturvaryhmä voi sisältää yhden tai useamman säännön. Nämä palomuurisäännöt tehdään OpenStack-kerroksessa, ja lisäksi virtuaalikoneesi sisällä voi olla muita palomuurisääntöjä. Jos yhteyksissä on ongelmia, varmista, että sekä tietoturvaryhmä että virtuaalikoneen sisäinen palomuuri on määritetty oikein.

Tietoturvaryhmää voi muokata tai luoda missä tahansa virtuaalikoneen elinkaaren vaiheessa. Kaikki virtuaalikoneeseen liitettyyn tietoturvaryhmään tehdyt muutokset tulevat voimaan heti virtuaalikoneessa. Tietoturvaryhmistä ei aiheudu kustannuksia.

-

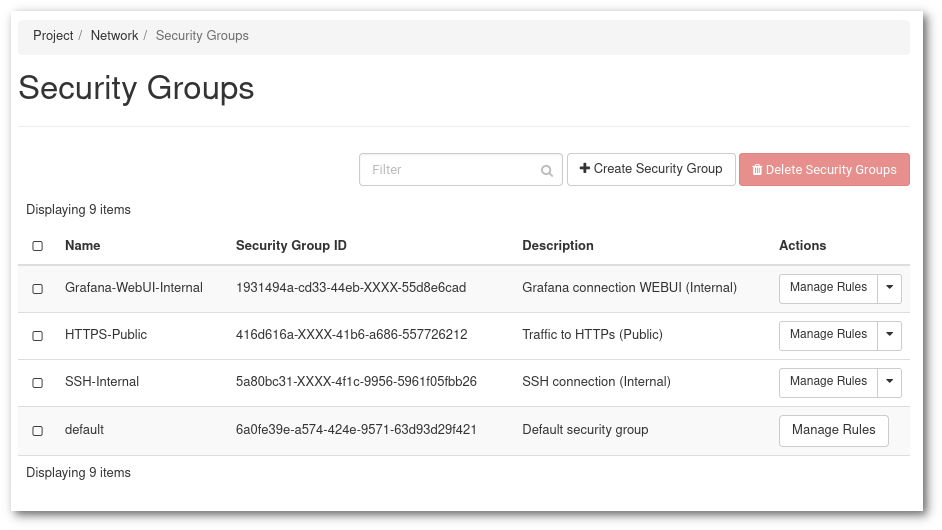

Suositus on pyrkiä sellaiseen ryhmien ja sääntöjen kokonaisuuteen, joka on järjestetty tavalla, joka helpottaa niiden tarkoituksen ymmärtämistä. Jokaisella palvelulla tulisi olla oma tietoturvaryhmänsä, ja sekä nimen että kuvauksen tulisi kertoa selkeästi, mitä tämä ryhmä tarjoaa ja mihin se avaa pääsyn (kohdeportit) sekä mistä (lähde-IP-osoitteet).

Yllä olevassa esimerkissä meillä on

default-ryhmän lisäksi 3 tietoturvaryhmää: kaksi sisäistä valvontaa ja hallintaa varten sekä yksi julkinen käyttäjille tarjottavaa palvelua varten.Instanssinäkymä

Instanssinäkymä näyttää kaikki virtuaalikoneen asetukset, mukaan lukien kaikki siihen lisätyt tietoturvaryhmät ja kunkin niiden asetukset. Se on erittäin hyödyllinen verkkoyhteysongelmien vianmäärityksessä ja virtuaalikoneen tietoturvan varmistamisessa.

-

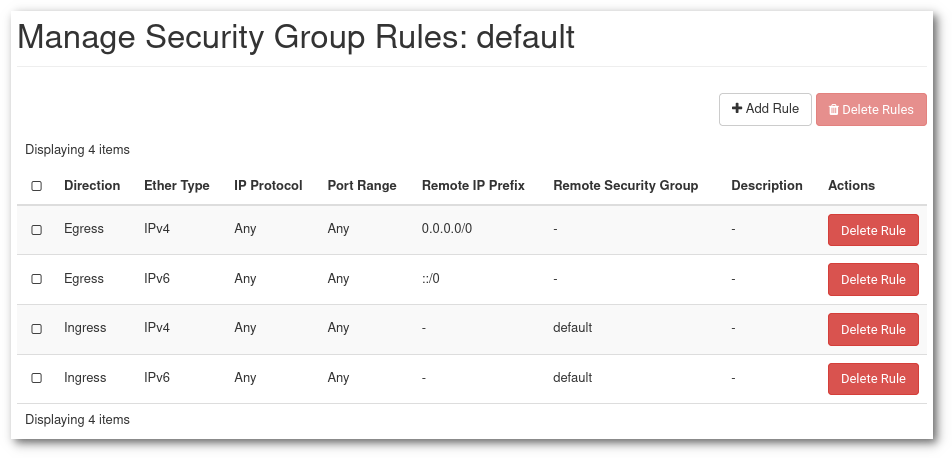

Default-tietoturvaryhmä sisältää säännöt, jotka sallivat sisäisen viestinnän niiden virtuaalikoneiden välillä, jotka kuuluvat tähän tietoturvaryhmään:

Älä muokkaa oletustietoturvaryhmää

Vaikka oletustietoturvaryhmän muokkaaminen on sallittua, sitä ei suositella. Osa alustustoimenpiteistä perustuu oletustietoturvaryhmän asetuksiin.

default-tietoturvaryhmässä kaksi ensimmäistä sääntöä sallivat lähtevän liikenteen (Egress) mihin tahansaIP-osoitteeseen taiPort-porttiin. Kaksi viimeistä sääntöä sallivat viestinnän kaikkiendefault-tietoturvaryhmän jäsenten välillä myös mihin tahansaIP-osoitteeseen taiPort-porttiin. Tämä tarkoittaa, että oletuksena mikä tahansa virtuaalikone voi ottaa yhteyttä mihin tahansa julkisessa internetissä sekä toisiin saman ryhmän koneisiin. Tätä voidaan rajoittaa keskimääräistä turvallisemmissa ympäristöissä, mutta se tulee tehdä vaatimukset ymmärtäen.

Luo tietoturvaryhmä

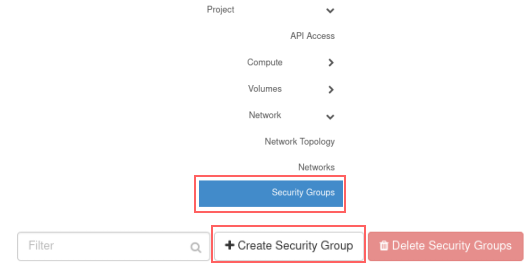

1.Ensin siirry Poudassa Tietoturvaryhmät -hallintasivulle. Uudessa tyhjässä projektissa siellä näkyy vain oletustietoturvaryhmä.

-

Napsauta + Create Security Group

-

"Create Security Group" -sivu avautuu. Anna Name ja Description.

-

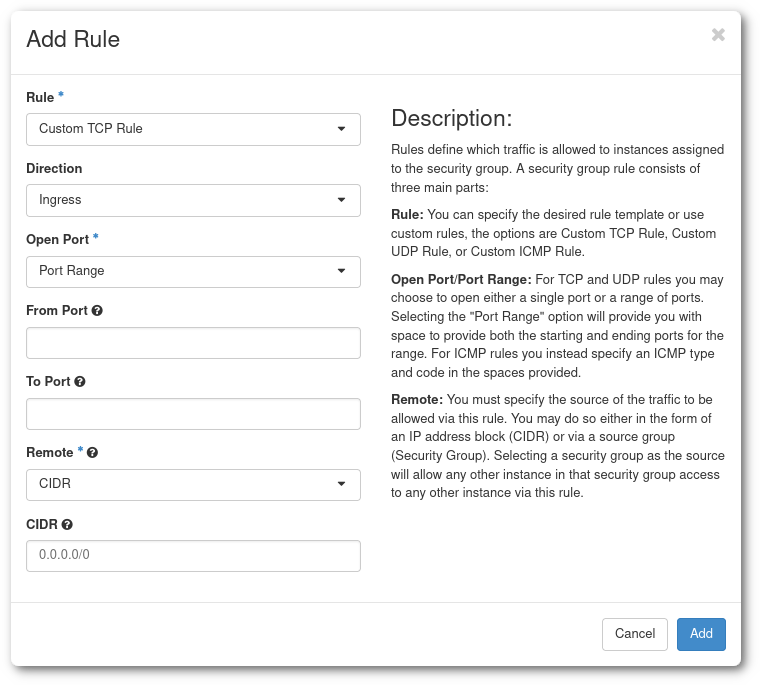

Napsauta sitten Manage Rules, ja avautuvassa näkymässä napsauta Add Rule.

- Rule sisältää useita vaihtoehtoja:

- Saatavilla on luettelo protokollista (DNS, HTTP, IMAP, ...), jotka tarjoavat hieman yksinkertaisemman tavan luoda sääntö. Esimerkiksi

SSH-protokolla vaatii vain sen CIDR-alueen syöttämisen, jolle tämä sääntö sallitaan. - Kolme yleisempää ja muokattavampaa vaihtoehtoa ovat Custom TCP Rule, Custom UDP Rule ja Custom ICMP Rule. Ne mahdollistavat palomuuriasetusten tarkimman hienosäädön.

- Lopuksi vaihtoehdot All ICMP/TCP/UDP avaavat kaikki tietyn protokollan portit tietylle CIDR-alueelle. Niitä suositellaan vain testaukseen ja tilanteisiin, joissa sallittujen IP-osoitteiden lista on rajattu ja hallittu.

- Saatavilla on luettelo protokollista (DNS, HTTP, IMAP, ...), jotka tarjoavat hieman yksinkertaisemman tavan luoda sääntö. Esimerkiksi

- Description ei ole pakollinen, mutta sitä suositellaan monimutkaisissa tietoturvaryhmissä, joissa on useita sääntöjä. Esimerkiksi kun lisätään useita IP-alueita, kuvauksessa tulisi kertoa, mihin nämä IP-osoitteet liittyvät (toimiston verkko, VPN, ...).

- Direction voi olla Ingress tai Egress. Periaatteessa useimmat säännöt ovat Ingress-sääntöjä, koska oletuksena Egress on avoin.

- Open Port voi olla yksittäinen Port, Port Range tai All ports.

- Port tai Port Range on itsestään selvä. Jos et tiedä, mikä portti pitäisi avata, vaihtoehtona on käyttää jotakin Rule-kohdan ennalta määritetyistä protokollista.

- CIDR eli Classless Inter-Domain Routing on tapa määrittää IP-osoitealueita. Voit määrittää yksittäisen IP-osoitteen lisäämällä loppuun

/32(188.184.77.250/32) tai kokonaisen C-luokan aliverkon lisäämällä loppuun/16(188.184.77.250/16).

- Rule sisältää useita vaihtoehtoja:

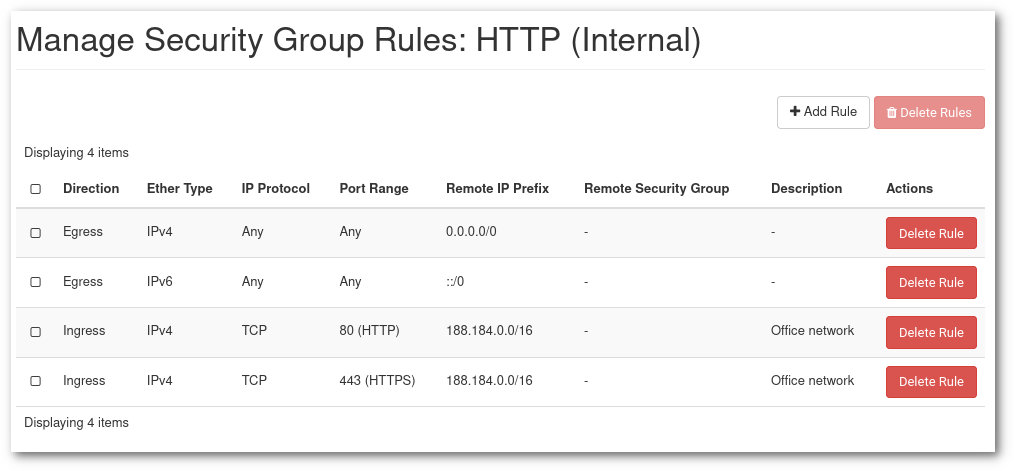

Tietoturvaryhmä voi sisältää niin monta sääntöä kuin tarvitaan.

Yllä olevassa esimerkissä portit 80 (http) ja 443 (https) on avattu aliverkolle 188.184.0.0/16 ([188.184.0.0–188.184.255.255]).