-

Poutan tietoturvaohjeet

Poudan turvallisuusohjeet

Vastuu turvallisuudesta

Käyttäjät vastaavat hallinnassaan olevien resurssien ja infrastruktuurin turvallisuudesta. Tämä sisältää muun muassa virtuaalikoneet, verkon määritykset, käyttäjätilit, ...

Tietoturvailmoitukset

Jos olet havainnut kriittisen tietoturva-aukon tai epäilet, että koneesi on vaarantunut, ota meihin välittömästi yhteyttä osoitteessa servicedesk@csc.fi.

Tämän turvallisuusohjeiden listan tarkoitus ei ole kattaa kaikkia mahdollisia tapauksia ja tilanteita, vaan toimia lähtökohtana kaikkien turvallisuuden ylläpitämiselle.

Verkko

On erittäin tärkeää pitää verkon määritykset mahdollisimman turvallisina, sillä ne ovat portti, jota tunkeutuja käyttää päästäkseen järjestelmääsi. Muutamien hyvien käytäntöjen käyttöönotto on suhteellisen helppoa, ja ne tarjoavat hyvän lisäsuojaustoimet. Muutamia strategioita suositellaan.

Rajoittava palomuuri (sallittujen lista)

Virtuaalikone-instanssit tulee määrittää siten, että ne sallivat vain sovelluksesi toiminnan kannalta välttämättömän vähimmäiskäytön. Oletuksena virtuaalikoneilla ei ole ulkoista pääsyä, mikä tarkoittaa, että yhtäkään porttia ei ole oletuksena avattu julkiseen internetiin. Jotta niihin voidaan muodostaa yhteys tai jotta niillä voidaan tarjota mitä tahansa palvelua, käyttöoikeus on lisättävä erikseen. On tärkeää avata vain ne portit, jotka on tarpeen avata, ja avata ne mahdollisimman pienelle joukolle IP-osoitteita.

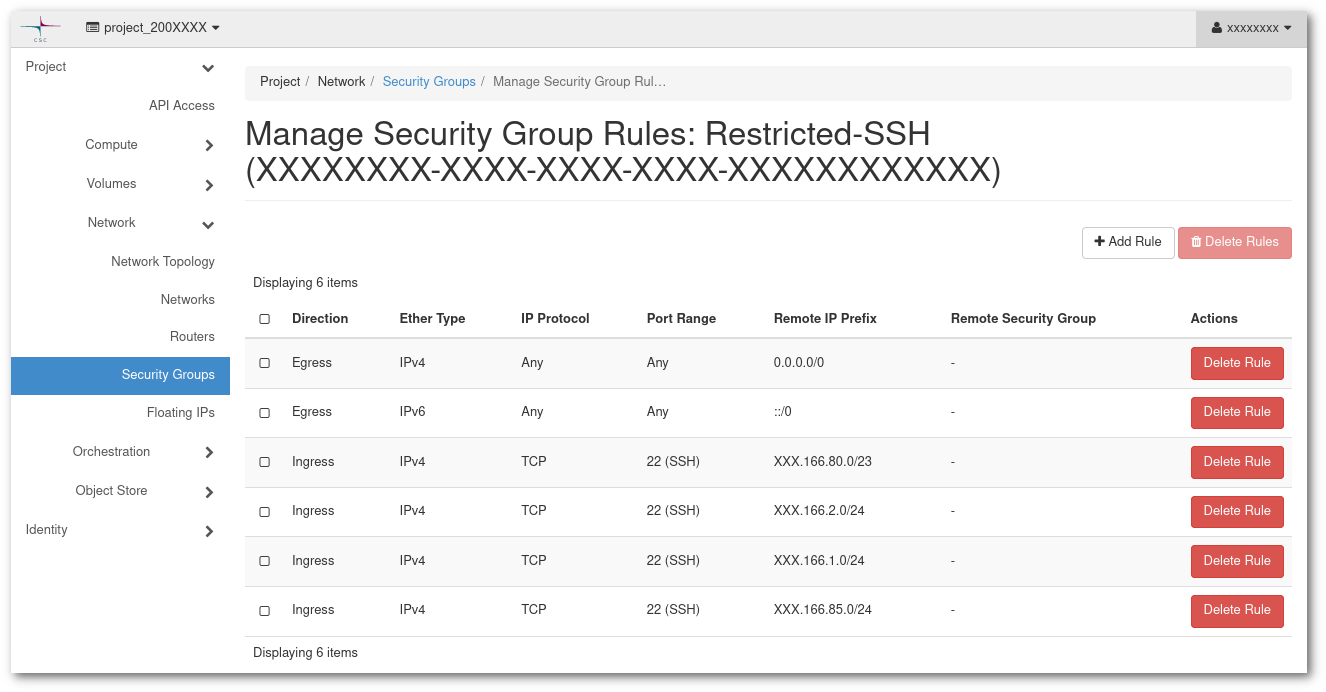

Jokaisessa Poudassa toimivassa virtuaalikoneessa on kaksi palomuuria: itse virtuaalikoneen palomuuri (netfilter/iptables) ja Poudan Security Groupit. Keskitymme tässä vain Poudan Security Groupeihin, koska ne ovat helpoin tapa soveltaa joukkoa monimutkaisia palomuurisääntöjä virtuaalikonejoukkoon. Tässä on esimerkki Security Groupista, joka antaa pääsyn porttiin 22/SSH vain neljästä aliverkosta:

Nämä neljä aliverkkoa voivat olla ne neljä julkista osoitealuetta, joita organisaatiosi käyttää toimistoverkossaan.

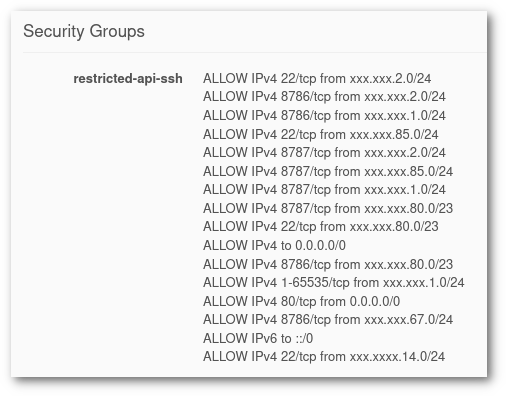

Security Groupit on helppo määrittää ja helppo hahmottaa. Tämä on näkymä virtuaalikoneen instanssisivulta:

voit nähdä, että jokainen yksittäinen avaus näkyy siellä.

Poista tarpeettomat palvelut käytöstä

Älä aja tarpeettomia palveluita virtuaalikoneellasi, vaikka ne eivät olisi saavutettavissa ulkopuolelta. Mitä enemmän palveluita ajat, sitä enemmän hyökkäyspintaa tunkeutujilla on hyödynnettävänä. Älä esimerkiksi ota käyttöön omaa sähköpostipalvelinta. Jos sinun täytyy lähettää sähköpostia cPoudasta, käytä Poudan SMTP-palvelinta. Jos tämä SMTP-palvelin ei kata käyttötapaustasi, ota yhteyttä osoitteeseen servicedesk@csc.fi.

Käytä turvallisia protokollia

Käytä aina kun mahdollista salattuja ja turvallisia tiedonsiirtoprotokollia välttääksesi man-in-the-middle-hyökkäykset. Tällöin joku pääsee käsiksi viestintääsi ja voi lukea sen läpi kulkevan datan, kuten julkisessa WiFi-verkossa. Esimerkiksi: älä käytä HTTP:tä, vaan käytä HTTPS:ää. Älä käytä FTP:tä tiedostojen siirtoon, vaan käytä FTPS:ää, SFTP:tä tai S3:a.

Käytä tunkeutumisen havaitsemisohjelmistoa

Työkalut kuten denyhosts tai Fail2ban analysoivat lokitiedostoja ja estävät IP-osoitteet, jotka yrittävät tehdä brute force -hyökkäyksiä sovellustasi vastaan. Ne ovat erittäin tehokkaita työkaluja, mutta niitä on käytettävä huolellisesti, sillä ne voivat johtaa vääriin positiivisiin tuloksiin eli sellaisten IP-osoitteiden estämiseen, joita ei pitäisi estää.

Ohjelmistot

Turvallisten ohjelmistojen käyttäminen on myös erittäin tärkeää. Täysin turvallisten ohjelmistojen kehittäminen ei ole yksinkertainen tehtävä, mutta on olemassa joitakin yksinkertaisia strategioita, jotka auttavat tässä.

Asenna vain luotettavista lähteistä

Kiinnitä huomiota asentamasi ohjelmiston lähteisiin. Asenna ohjelmistoja vain luotettavista lähteistä. Jos mahdollista, käytä jakelun paketinhallintaa (yum, dnf, apt, ...). Paketinhallinnat helpottavat ohjelmistojen asentamista, päivittämistä ja poistamista. Jos haluttua ohjelmistoa ei ole saatavilla jakelun paketinhallinnan repositoriossa, on käytettävä virallista lähdettä. Noudata tarvitsemasi ohjelmiston virallisen verkkosivuston ohjeita. Jos tarjolla on useampi kuin yksi lähde, harkitse sellaisen käyttämistä, joka tarjoaa helpomman elinkaaren hallinnan (asennus/päivitys/poisto/...), kuten snap tai flatpak.

Automaattiset ohjelmistopäivitykset

Kaikissa käyttöjärjestelmissä on mahdollisuus asentaa päivitykset automaattisesti. Jos ajat säännöllisiä päivityksiä, altistut vähemmän tunnetuille tietoturvaongelmille. On tavallista, että korjaus on saatavilla jo ennen kuin tietoturvaongelma julkaistaan.

CentOS 8:ssa ja uudemmissa käytössä on dnf-automatic:

yum-cron CentOS 7:lle (ja vanhemmille RedHat-sukuisille jakeluille):

sudo yum install yum-cron -y

sudo systemctl enable yum-cron.service

sudo systemctl start yum-cron.service

unattended-upgrades Ubuntulle:

Jokaisella käyttöjärjestelmäversiolla on oma tapansa ottaa tämä käyttöön.

Ytimen päivitykset

Jotkin päivitykset, kuten ytimen päivitykset, edellyttävät virtuaalikoneiden uudelleenkäynnistystä. Muista aikatauluttaa tämä osaksi säännöllistä ylläpitoasi.

Jos käyttötapauksesi ei tue automaattisia päivityksiä, mikä on tavallista korkean käytettävyyden ympäristöissä, varmista, että aikataulutat säännölliset huoltoikkunat, joiden aikana ohjelmistopäivitykset tehdään.

- Tilaa käyttöjärjestelmäsi tietoturvatiedotteet, jos käyttöjärjestelmässäsi on tietoturvaongelma, sinun on saatava tieto siitä mahdollisimman pian. Voit tilata sopivan postituslistan, RSS-syötteen, ... jotta pysyt ajan tasalla kaikesta, mikä vaatii kiireellisiä toimia.

Huomioi virtuaalikoneen käyttäjätilit

Pidä silmällä järjestelmässäsi käytössä olevia käyttäjätilejä. Jotkin sovellukset luovat oletustilejä, jotka ovat tarpeettomia tai jopa suoraan turvattomia. Ihannetilanteessa tilejä voisi olla kolme:

root, jossa ssh on poistettu käytöstä eikä salasanaa ole asetettu. Tämä on oletus Poudan virtuaalikonekuvissa.- Käyttäjätili järjestelmänvalvojalle, johon pääsee vain SSH-avaimilla ja jolla on sudo-oikeudet. Poudan virtuaalikonekuvat tarjoavat myös tämän käyttäjän valmiiksi määritettynä; käyttäjän nimi riippuu jakelusta (

cloud-user,centostaiubuntu), katso lisätietoja yllä olevasta dokumentaatiosta. - sekä käyttäjätason tilit, jotka ajavat vain yhtä palvelua eikä niihin voi kirjautua, ei etänä eikä paikallisesti.

Älä ota salasanakirjautumista käyttöön, käytä SSH-avaimia. Salasanat voidaan riittävällä ajalla ja laskentateholla arvata brute force -menetelmällä. Keskimääräinen SSH-palvelin kohtaa tuhansia tällaisia hyökkäyksiä joka viikko. SSH-avaimia käytettäessä käytössä on challenge-response-todennus. Tämä tarkoittaa, että jokaisella kirjautumiskerralla kysytään eri haaste ja oikea vastaus on eri. Mikään salaisuus (salasana tai avain) ei koskaan kulje verkon yli.

Suojaa SSH-avaimesi salasanalla ja varmista, ettei avaimesi koskaan poistu laitteistosta, jossa se luotiin.

- Älä tallenna julkisia avaimia (saati yksityisiä) kuvaan, jota käytetään virtuaalikoneen luomiseen. Pouta-pilvet tarjoavat metadatapalvelun, jonka avulla voit ladata julkiset avaimet palveluun käynnistyksen yhteydessä. Tätä suositellaan, koska se varmistaa, että jos avaimesi vaarantuu, kyseisen avaimen käyttöoikeus voidaan poistaa kaikista käynnissä olevista instansseista eikä yksikään uusi instanssi enää saa tätä julkista avainta.

Säilytä sovellustesi lokit

Noudata lokituksessa parhaita käytäntöjä:

- Varmista, että palvelut kirjoittavat lokit turvalliseen sijaintiin, joka on mahdollisimman hyvin suojattu peukaloinnilta.

- Säilytä lokit kohtuullisen pitkän ajan.

- Harkitse myös lokien kirjoittamista etäpalvelimelle.

Uudelleenkäytetty ystävällisellä luvalla lähteestä NeCTAR.